McAfee ha publicado un artículo para evitar los efectos ocurridos por la infección de un gran número de equipos por Ransom-Wannacry.

McAfee informa sobre esta nueva variante de ransomware que se ha detectado en entornos corporativos. Nombre de la amenaza: Ransom-WannaCry (también conocido como WCry, WanaCrypt y WanaCrypt0r).

Sintomas

Esta amenaza presenta los siguientes síntomas en los sistemas infectados:

-

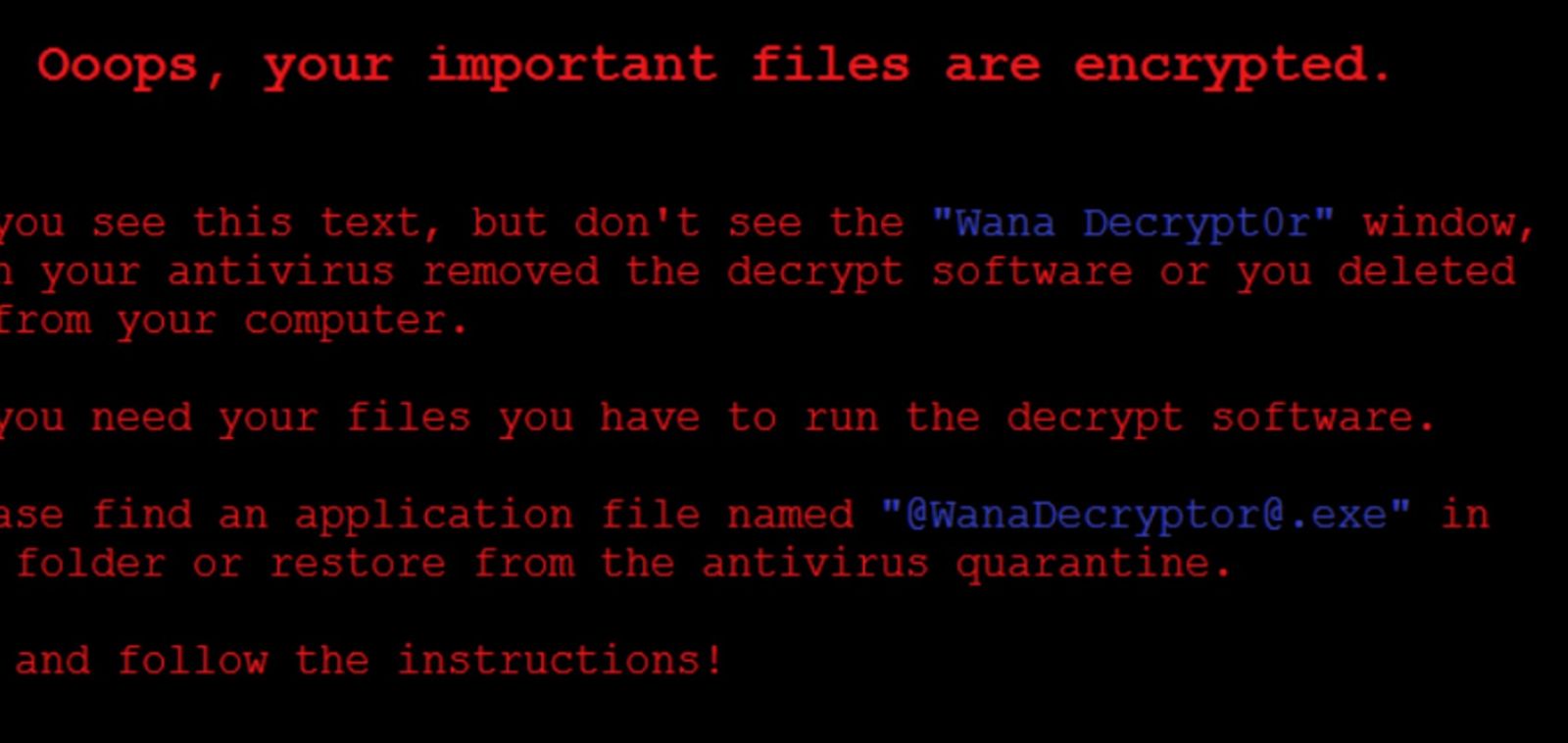

Los archivos se cifran con la extensión .wnry, .wcry, .wncry y .wncryt. Los usuarios finales ven una pantalla con un mensaje de rescate.

-

Los usuarios finales ven el siguiente fondo de escritorio de Ransom-WannaCry:

-

Al reiniciar, las máquinas afectadas tienen un error en la pantalla azul y no pueden iniciarse.

-

Se cifran ficheros en el host local y los recursos compartidos (SMB) accesibles. IMPORTANTE: Los clientes deben instalar inmediatamente (si aún no lo tienen instalado) el parche crítico de Microsoft MS17-010, para evitar que se cifren archivos utilizando el protocolo SMB: https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

McAfee publicó un DAT de emergencia (ExtraDAT) para incluir la cobertura del Ransom-WannaCry, y los DAT posteriores ya incluirán dicha cobertura.

Medidas proactivas para la protección de acceso de VirusScan Enterprise (VSE) y Endpoint Security (ENS)

Las reglas VSE (VirusScan 8.8) y ENS (McAfee Endpoint Security 10.5) Access Protection evitarán la creación del archivo .WNRY. Esta regla impide la rutina de cifrado, con el cual se verán archivos cifrados que contengan una extensión .WNCRYT, .WNCRY y / o .WCRY. Al implementar el bloque contra .WNRY, no son necesarios otros bloques para los tipos de archivo cifrados.

Para crear dichas reglas consulte el siguiente enlace:

SATINFO, SERVICIO DE ASISTENCIA TÉCNICA INFORMÁTICA 15 de Mayo de 2017